L'authentification est une mesure de sécurité essentielle afin d'assurer la confidentialité des ressources (données, applications, logiciels etc.).

Elle permet de s'assurer que l'accès aux ressources n'est effectué que par les personnes autorisées.

Comment ça fonctionne ?

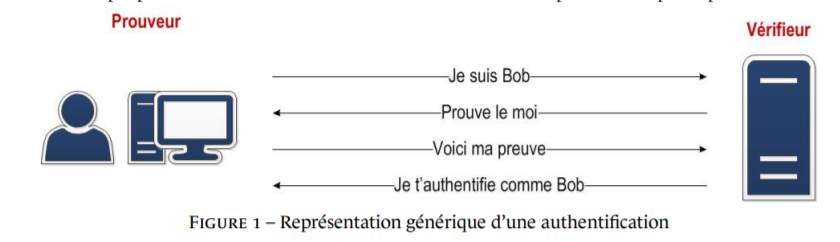

L’authentification est un mécanisme faisant intervenir deux entités distinctes : un prouveur et un vérifieur.

Source : Anssi - guide de l'authentification 2.0

- Le prouveur cherche à prouver son identité au vérifieur. Il s’agit par exemple pour le prouveur de démontrer sa connaissance d’une donnée secrète comme un mot de passe.

- Le vérifieur doit être capable de s’assurer de la validité de l’identité du prouveur. Il s’agit par exemple pour le vérifieur de contrôler l’exactitude du mot de passe fourni par le prouveur.

L’authentification est précédée par une phase d’identification (parfois implicite) qui consiste, pour le prouveur, à annoncer son identité sans prouver cette dernière.

La plupart du temps, il s'agit du nom d'utilisateur.

La fonction d’authentification en tant que telle a pour objectif de permettre au prouveur de démontrer son identité (souvent annoncée lors de la phase d’identification).

Cette fonction d'authentification fait intervenir un moyen d'authentification qui peut prendre plusieurs formes : mot de passe, système de chiffrement, identification PIN (Personal Identification Number)... dont seul l'utilisateur a connaissance.

Une fois authentifié, l'utilisateur aura accès aux ressources déterminées par l'administrateur du système (données, logiciel, application, compte client).