La gestion des risques prend une part de plus en plus importante dans la sécurisation des processus et le respect des obligations légales (RGPD, NIS, LPM).

Par exemple, le Règlement général sur la protection des données repose sur une approche fondée sur les risques sur les droits et libertés des personnes. Les normes et règlementation en sécurité des systèmes d'information demandent de maîtriser les risques sur le système d'information.

Vous devez pouvoir maitriser les risques de votre organisation.

Sans entrer dans le détail de la nécessité de gérer les risques, nous aborderons dans cet article comment faire avec Dastra.

Des risques pour couvrir vos ressources principales

La gestion des risques dans Dastra s'effectue sur trois types d'actifs :

- les traitements

Gérer des risques dans les traitements vous permet de répondre à vos obligations du RGPD en mettant en oeuvre des traitements de données personnelles en fonction des risques qu'ils présentent sur les personnes concernées. C'est la concrétisation du principe d'accountability ou autrement dit de la responsabilité.

- les acteurs

Les risques sur les acteurs qui interviennent dans vos activités peuvent être nombreux et les maîtriser peut sauver votre activité. Evaluez vos sous-traitants, vos prestataires et partenaires et prenez les mesures qui vous permettront d'avancer sereinement.

- les autres actifs

Les actifs sont les ressources internes qui ont de la valeur pour votre activité ou dont les enjeux sont tels que vous devez les protéger.

La multiplication des outils internes ou externes pour faire fonctionner votre activité vous fait parfois perdre la maitrise de votre activité. Vérifiez chaque applicatif et soyez assurés qu'ils sont utilisés sans risques non maîtrisés !

Une approche probabiliste fondée sur des référentiels

Chez Dastra, nous aimons vous faire gagner du temps. Alors nous avons créé un système de référentiels de types de risques que vous pouvez réutiliser pour vos actifs. Ce système est fondé sur une approche probabiliste à travers l'évaluation d'une probalitité qu'un évenement se produise.

La mise en place d'une gestion des risques

Gouvernance et désignation d'un pilote

La gestion des risques nécessite d'être organisée. Une bonne gouvernance des risques commence par une bonne organisation. Selon le périmètre des risques à couvrir, identifiez des acteurs clé.

En matière de système d'information, un responsable de la sécurité des systèmes d'informations pourra faire l'affaire.

Nous y reviendrons plus longuement mais on peut déjà identifier plusieurs acteurs clé :

- le responsable de la sécurité des systèmes d'information (RSSI) : chef d'orchestre de la sécurité informatique, il supervise les mesures mises en oeuvre et maintient en alerte les systèmes dans toute l'organisation, il est l'interlocuteur unique de la direction

- le propriétaire du risque (risk owner) ou gestionnaire du risque : c'est à lui que revient la charge d'identifier le risque et de le gérer de manière complète dans son périmètre d'activité.

- le comité risques : il supervise la mise en oeuvre de la stratégie risques de l'organisation

- le responsable des risques : il est en charge de la mise en place et du pilotage du dispositif global de gestion des risques

Historique d'évenements et types de risques

Lister tous vos événements passés pour lesquels vous estimez que les risques qu'ils se reproduisent sont réels.

Intégrez tous ces événements dans le journal et commnencez à identifier des types de risques.

Par exemple, votre datacenter a subi un incendie grave qui a eu un impact sur de nombreux clients. Enregistrez cet évenement et identifiez le risque qui peut en découler. Par exemple, une indisponibilité des données, voire une atteinte à l'intégrité (par la desctrution).

Cette étape vous aidera à évaluer le niveau de risques.En particulier, l'impact que certains évenements redoutés peuvent avoir, notamment en termes financiers.

Configurez votre échelle des risques

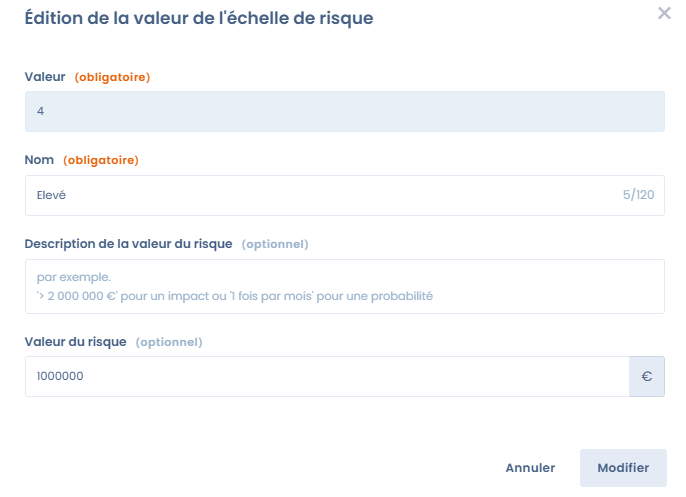

L'échelle des risques constitue le socle de l'évaluation des risques.

La configuration s'effectue au niveau des règlages de l'espace de travail.

Il est nécessaire d'avoir la même échelle de risques pour tous les risques évalués afin d'avoir une stratégie cohérente et une réponse juste aux risques identifiés.

L'échelle standard est généralement sur 5 niveaux.

Identifiez pour chaque niveau la condition attenante. Par exemple, l'impact peut être financier pour des risques liés à la sécurité.

Pour chaque valeur, vous pouvez personnaliser ces conditions. Cela vous aidera à évaluer le niveau des risques ultérieurement.

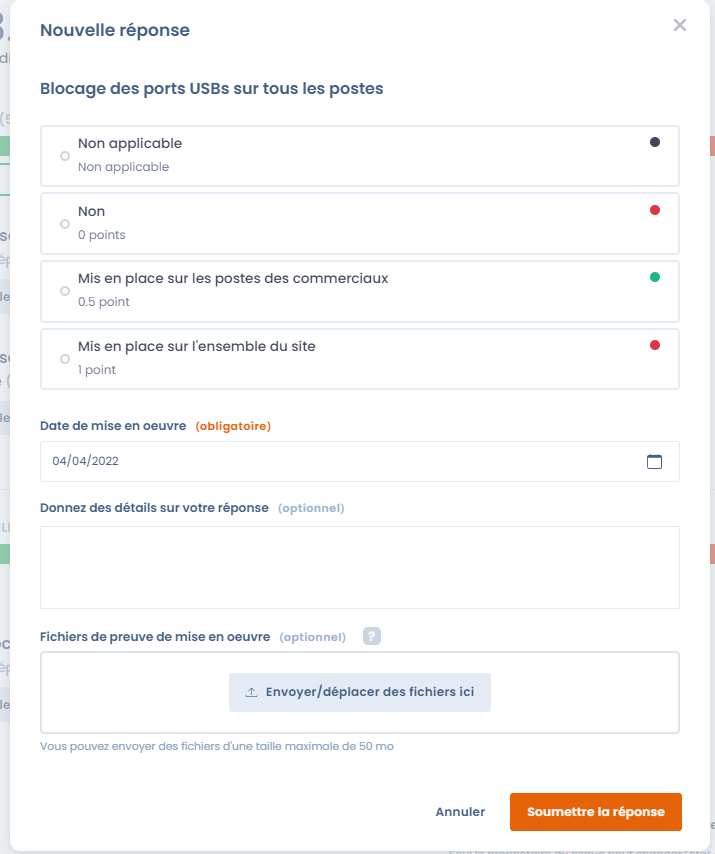

Créez les points de contrôles

Les points de contrôles constituent les mesures à vérifier pour faire face au risque. Les points de contrôles interviennent lorsque la réponse au risque est "réduction et contrôles".

Les points de contrôle peuvent être constitués par des référentiels de mesures de sécurité ou de pratiques à mettre en oeuvre pour respecter une règlementation par exemple.

Personnalisez les réponses à apporter, collectez des preuves de réalisation et identifiez un owner.

Une réponse à un point de contrôle

Gérez vos risques en 4 étapes

La gestion des risques s'effectue selon un processus en quatre grandes étapes.

1. L'identification

L'objectif de l'identification du risque est de déterminer les événements susceptibles de se produire causant un évenement redouté (tel qu'une perte) et de donner un aperçu de comment, où, et quand cet évenement pourrait survenir.

2. L'évaluation

Le risque est évalué de manière positive ou négative selon le niveau d'impact que l'évenement redouté présente et selon la probabilité que celui ci se réalise en fonction des menaces qui le permettent.

3. Le traitement

Le traitement du risque consiste en la réponse apportée à un risque. Celle-ci peut être de plusieurs ordres :

- la réduction du risque : des mesures doivent être mises en oeuvre pour réduire le risque

- l'acceptation du risque : le risque brut est accepté en l'état par l'organisation sans mesures de réduction

- l'évitement du risque : le risque empêche de faire l'activité concernée

- le transfert du risque : le risque qui pèse sur l'organisation peut être transféré à une autre organisation (par exemple, via une assurance)

- la prise de risque : le risque devrait faire l'objet de mesures de réduction mais l'organisation accepte de ne pas les mettre en oeuvre

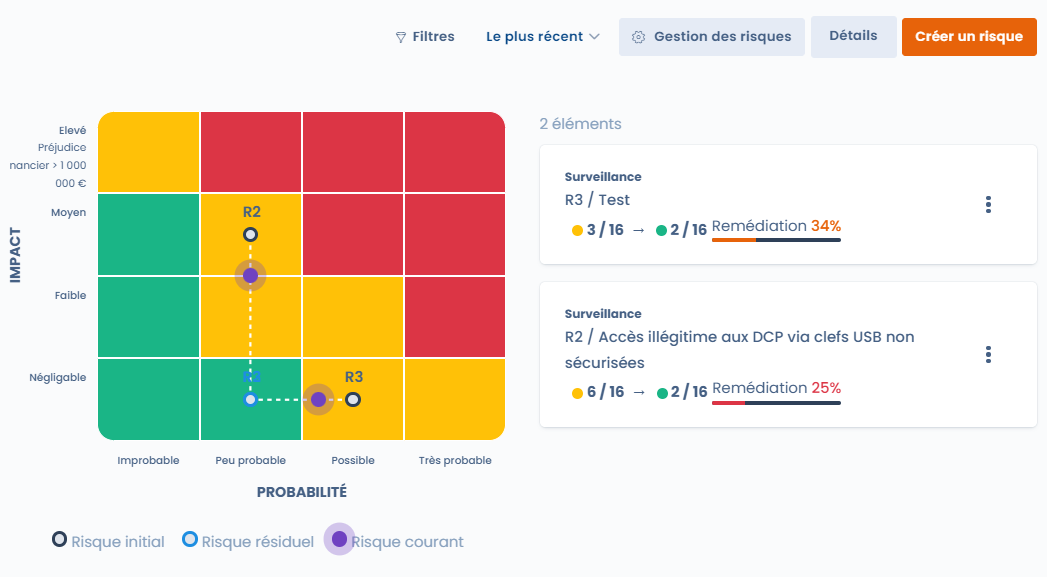

4. La surveillance

Dès lors qu'une réponse a été apportée au risque, le risque est alors sous contrôle. Celui ci doit être revu régulièrement et réévalué afin de tenir compte des évolutions du risque. En particulier, lors de la mise en place de points de contrôles.

Enfin, archivez vos risques une fois qu'ils ont disparu afin de garder une trace.

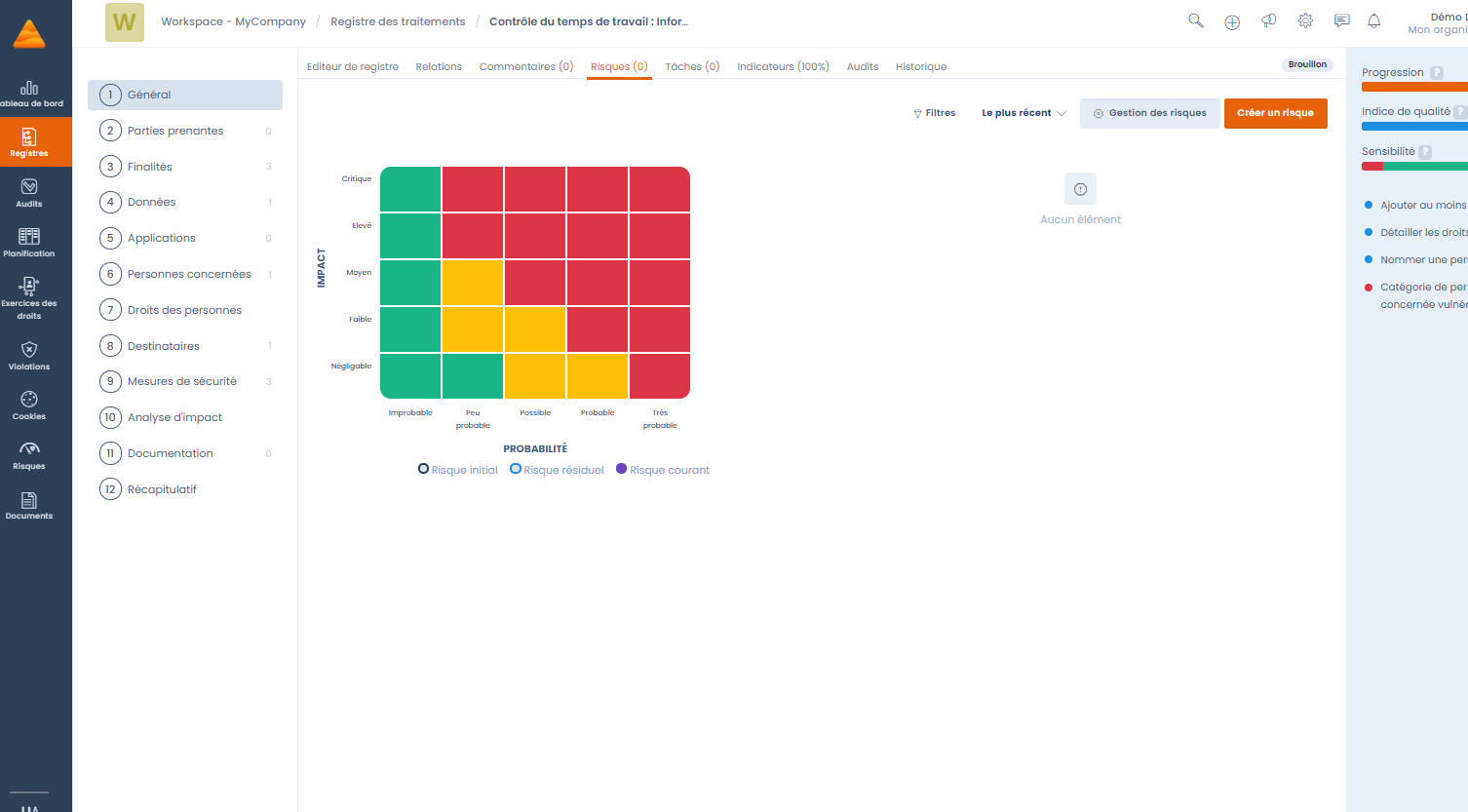

Créez un risque directement depuis un traitement, un acteur ou un actif

Restez dans votre traitement de données pour ajouter immédiatement un risque. Pour cela il vous suffit de cliquer sur l'onglet Risques.

Vous y retrouverez également tous les risques associés à ce traitement directement dans cette interface.

Cela fonctionne de la même manière pour les acteurs et les actifs.

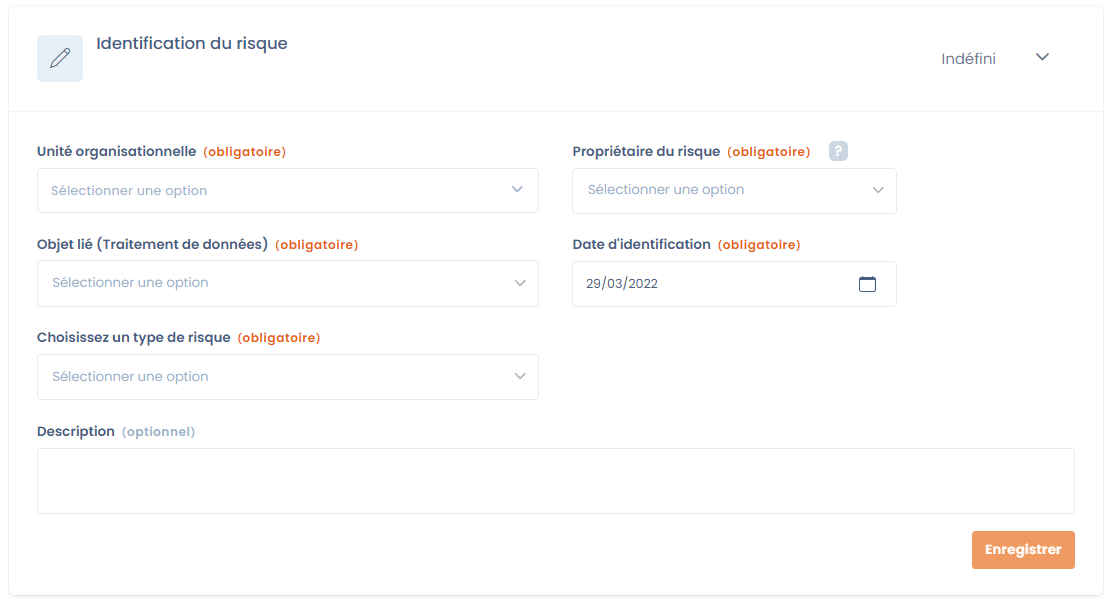

Identification du risque

Lors de la création d'un nouveau risque, vous êtes invités à renseigner les éléments d'identification.

Positionnez votre risque dans une unité organisationnelle (par défaut, elle reprendra celle du traitement si le risque est attaché à un traitement).

Définissez un propriétaire pour chaque risque. Il aura la responsabilité de suivre et piloter le risque.

Et choisissez un type de risque.

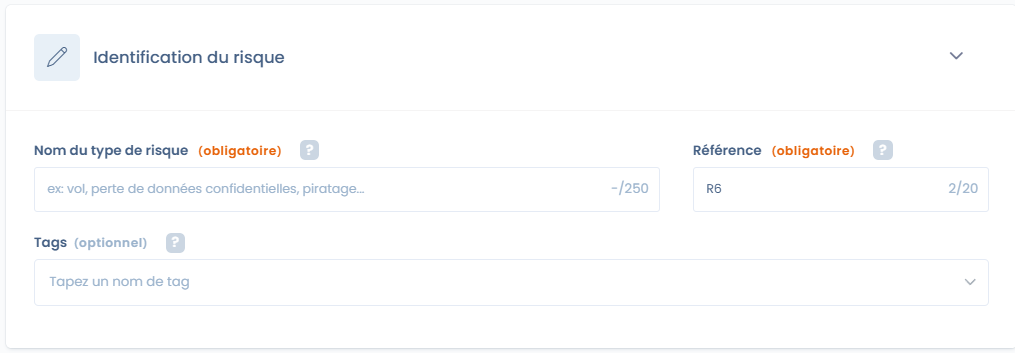

Dastra vous permet de constituer un référentiel de type de risque. Ce référentiel vous permet de gagner du temps et de réutiliser les types de risque sur d'autres actifs.

Votre type de risque n'est pas dans le référentiel, pas de problème, ajoutez le directement depuis cette interface.

Ajouter un type de risque

En créant un type de risque, vous avez la possibilité de réutiliser ces informations pour générer ce type de risque sur autant d'actifs que vous le souhaitez. Par exemple, vous souhaitez identifier le même risque sur plusieurs de vous sous-traitants. Il vous suffira de renseigner une seule fois ce type de risque et de le réutiliser pour chaque sous-traitant ou prestataire.

Identification du type de risque

Un risque peut se définir comme étant la combinaison entre un évenement redouté et une ou plusieurs menaces de réalisation de cet évènement redouté. Il se mesure en termes de vraissemblance (probabilité d'occurrence) et de gravité (impact).

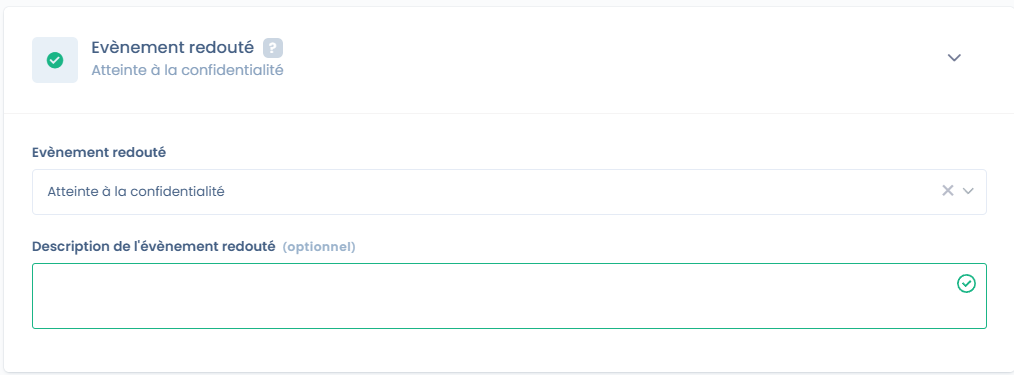

Evènement redouté

Pour ajouter un type de risque, il est nécessaire d'identifier l'évenement redouté et ses impacts.

L'évènement redouté est la conséquence de l'occurence d'un risque.

Classiquement, on évoque 3 types d'évenements redoutés en matière de sécurité des systèmes d'information et/ou de vie privée. Le RGPD nous invite d'ailleurs à garantir la sécurité des données personnelles selon ces trois axes.

- L'atteinte à la confidentialité

- L'atteinte à la disponibilité

- L'atteinte à l'intégrité

Avec Dastra, les possibilités de créer des évenements redoutés sont illimitées. Vous pouvez donc créer vos propres catégories d'évènements redoutés. On peut imaginer également un accident industriel, iun acte de corruption etc.

Dans notre approche, nous nous concentrerons sur les risques sur les systèmes d'inforamtion dans un premier temps.

Pour chaque évènement redouté, vous êtes invités à préciser les impacts que celui-ci va engendrer sur la situation.

Dans la description de l'évenement redouté, précisez les impacts.

Les impacts peuvent varier selon le contexte et l'objet dont on traite le risque. Pour les risques liés aux données personnelles, les impacts vont consister en des préjudices sur les personnes (usurpation d'identité, accusation à tort, disparition de l'Etat civil...).

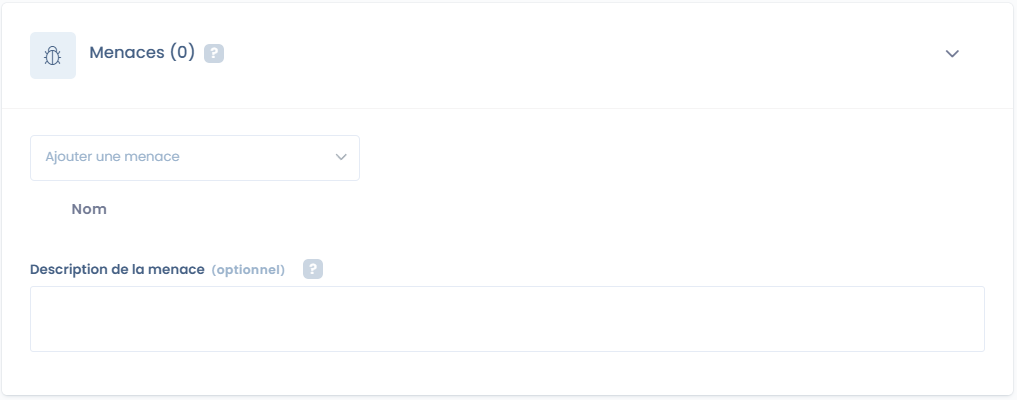

Menaces

Pour chaque évènement redouté, il convient d'identifier la ou les menaces qui vont permettre sa réalisation.

Un scénario doit être imaginé. Vous pouvez vous aider des évenements passés ou de votre l'imagination pour anticiper ce qui pourrait arriver.

Dastra propose des modèles de référentiels en particulier pour les menaces génériques. Pour les importer, il faut chercher les menaces génériques dans la bibliothèque en choisissant la source "modèles".

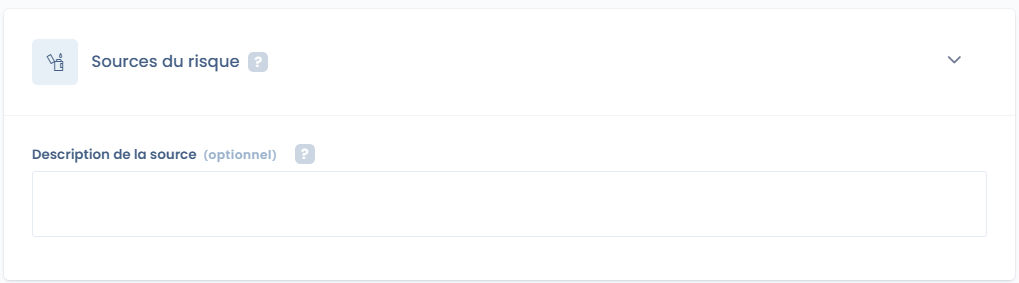

Sources

Les sources de risques sont les éléments qui vont permettre la réalisation de l'évenement redouté (qui ou quoi pourrait être à l’origine de l'évènement redouté ?)

Pour cela il faut prendre en compte les sources humaines : par exemple un administrateur informatique, un cyberattaquant, un Etat étranger... et non humaines : par exemple l'eau, un séisme, un virus informatique non ciblé.

Points de contrôle

Pour chaque risque, il convient de déterminer les mesures existantes ou prévues qui vont permettre de traiter le risque. Ces points de contrôle peuvent être de plusieurs types : des mesures de sécurité, des mesures techniques, des mesures organisationnelles ou encore des mesures juridiques ou fonctionnelles.

Dans les risques liés à la sécurité des systèmes d'information, des points de contrôle standards sont identifiés dans la norme ISO 27001. Le guide sécurité des données de la CNIL propose également un certain nombre de points de contrôles dans le domaine de la protection des données personnelles.

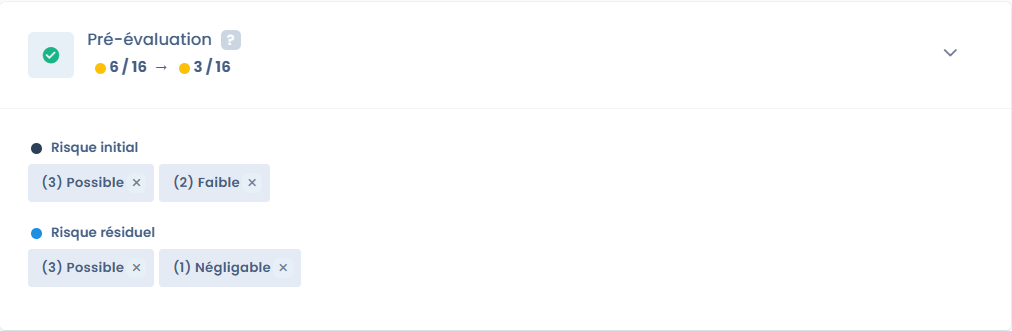

Préévaluation

Dans un type de risque, vous pouvez inclure une évaluation du risque. Cette évaluation sera reprise dans le risque final.

Préévaluez vous permet de gagner du temps sur les risques futurs que vous aurez sur cette base.

L'évaluation se fait en termes de probabilité et d'impact selon l'échelle que vous aurez paramétré.

Vous pouvez identifier le risque initial : c’est le risque théorique lié à l’activité. On peut aussi le définir comme le risque initial, avant toute mesure de maîtrise (contrôle interne).

Vous pouvez également identifier le risque résiduel : c’est le risque subsistant après la mise en œuvre de dispositifs de maîtrise (les points de contrôles notamment).

Evaluation du risque

En fonction des éléments que vous avez identifié dans le type de risque et du contexte lié à l'actif, vous devez maintenant évaluer le risque.

Cette évaluation se fait en probabilité et en impact.

Détermination de l'échelle de risques

Pour évaluer les risques, il est nécessaire de positionner ces deux valeurs sur une échelle. C'est l'échelle de risques. Cette échelle est traditionnement basée sur 5 niveaux. En France, la méthode Ebios (poussée par la CNIL et l'ANSSI notamment) prévoit une échelle sur 4 niveaux.

Pour chaque niveau, il convient de déterminer une condition d'application. L'échelle peut correspondre à un montant financier par exemple (en termes d'impact).

L'échelle de Dastra est personnalisable. Vous pouvez la modifier en allant dans les règlages de l'espace de travail (attention, seul l'administrateur peut y accéder).

Un modèle d'échelle de risques

Probabilité (vraissemblance)

La probabilité correspond à l'évaluation de la fréquence d'occurence d'un risque. C'est un score évalué de manière empirique (note sur 5 traditionnellement). Chaque niveau de risque peut correspondre à une fréquence d'apparition du risque (et donc de réalisation de la menace).

Impact (gravité)

L'impact correspond à l'évaluation de la conséquence d'un évènement redouté sur l'entreprise. C'est la gravité de cette conséquence qui est estimée.

En fonction du risque évalué, cet impact peut être variable. Cette évaluation peut être estimée de manière empirique. Par exemple, en estimant le coût d'une fuite de données ou d'une indisponibilité des données à la suite d'une attaque informatique. Le journal des évenements peut aider à concrétiser ces expériences passées.

S'il s'agit de risques concernant les personnes (dans le cadre du RGPD par exemple), l'impact correspondra au préjudice subi par les personnes concernées et à l'atteinte à leurs droits et libertés. On a déjà évoqué la discrimination, le refus de contrat, un désagrément.

Le tableau réalisé par la CNIL accessible dans cet article sur l'évaluation de l'impact sur les personnes concernées peut aider à cette évaluation.

Traitement du risque

L'étape du traitement du risque correspond à la réponse apportée au risque identifié.

Plusieurs réponses sont possibles :

- la réduction du risque : des mesures doivent être mises en oeuvre pour réduire le risque

- l'acceptation du risque : le risque brut est accepté en l'état par l'organisation sans mesures de réduction

- l'évitement du risque : le risque empêche de faire l'activité concernée

- le transfert du risque : le risque qui pèse sur l'organisation peut être transféré à une autre organisation (par exemple, via une assurance)

- la prise de risque : le risque devrait faire l'objet de mesures de réduction mais l'organisation accepte de ne pas les mettre en oeuvre

Cette responsabilité revient au propriétaire du risque.

Surveillance du risque

Une fois le risque traité, il est nécessaire de s'assurer de son suivi dans le temps et, en particulier, si des évolutions apparaissent dans le temps.

Récapitulons

| Etape | Intitulé | Description |

|---|---|---|

| 1 | Désigner un pilote/mettre en place la gouvernance | Pour gérer les risques, il est nécessaire de compter sur une personne ou une équipe dédiée. La tâche peut être longue et fastidieuse, il est important de confier cette tâche à une personne qui connaît le fonctionnement de l'organisation |

| 2 | Journal des évenements | Faire un état des lieux des évenements passés qui vous permettront d'évaluer les risques sur la base d'évenements passés |

| 3 | Configuration échelle de risques | Définissez votre échelle de risques et les conditions applicables à chaque niveau |

| 4 | Points de contrôle | Faites un état des lieux des mesures de sécurité ou objectifs de sécurité fixés dans votre organisation. Vous pouvez vous inspirer des mesures préconisées par la norme ISO 27001 (pour les risques de sécurité informatique) |

| 5 | Identification des risques | Commencez par identifier les risques concernant les actifs les plus critiques |

| 6 | Créer un type de risque | identifiez les évenements redoutés, les menaces, les sources etc. |

| 7 | Evaluez le risque | L'évaluation concerne le risque inhérent (c'est le risque théorique lié à l'activité. On peut aussi le définir comme le risque initial, avant toute mesure de maîtrise) et le risque résiduel (c'est le risque subsistant après la mise en œuvre de dispositifs de maîtrise) |

| 8 | Traitez le risque | Selon la réponse, le dispositif de maitrise pourra comporter la mise en oeuvre de points de contrôle |

| 9 | Surveillez le risque | Le risque doit vivre avec l'activité qu'il couvre. Une surveillance des évolutions est mise en oeuvre régulièrement |